IPsec 정적 가상 터널 인터페이스 (Static VTI)

학습 목차

- 구성 1.1. R1 1.2. R2

- 검증

- 결론

IPsec VTI(Virtual Tunnel Interface) 는 사이트 간 IPsec VPN을 구성하는 더 새로운 방법입니다. VPN을 구성하는 더 단순한 방법으로, 터널 인터페이스를 사용하며, 어떤 트래픽을 암호화할지 정의하기 위해 더 이상 까다로운 access-list와 crypto-map을 사용할 필요가 없습니다.

1. 구성

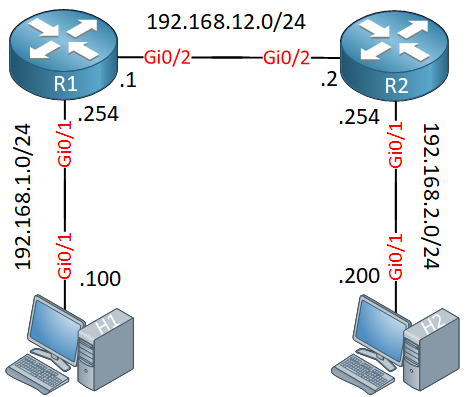

예제를 살펴봅시다. 다음 토폴로지를 사용합니다.

R1과 R2는 사이트 간 IPsec VPN에 사용될 두 라우터입니다. 터널과 종단점을 수동으로 구성할 것이므로, 이는 정적 가상 터널 인터페이스(static virtual tunnel interface) 가 됩니다. H1과 H2는 터널을 테스트하는 데 사용됩니다.

R1부터 시작합시다.

1.1. R1

IPsec phase 1 구성부터 시작합니다.

R1(config)# crypto isakmp policy 1

R1(config-isakmp)# encryption aes

R1(config-isakmp)# authentication pre-share

R1(config-isakmp)# group 2원격 이웃(R2)을 구성합니다.

R1(config-isakmp)# crypto isakmp key MY_PASSWORD address 192.168.12.2이제 phase 2를 구성할 수 있습니다.

R1(config)# crypto ipsec transform-set MY_TRANSFORM_SET esp-aes esp-sha-hmac

R1(cfg-crypto-trans)# mode tunnel

R1(config)# crypto ipsec profile IPSEC_PROFILE

R1(ipsec-profile)# set transform-set MY_TRANSFORM_SET이 부분이 훨씬 단순합니다. transform-set과 crypto IPsec profile만 만들면 됩니다. crypto IPsec profile은 transform-set을 참조합니다. 더 이상 crypto-map을 만들고 외부 인터페이스에 적용할 필요가 없습니다.

이제 모든 것을 터널 인터페이스에 결합합니다.

R1(config)# interface Tunnel 0

R1(config-if)# ip address 12.12.12.1 255.255.255.0

R1(config-if)# tunnel source 192.168.12.1

R1(config-if)# tunnel destination 192.168.12.2

R1(config-if)# tunnel mode ipsec ipv4

R1(config-if)# tunnel protection ipsec profile IPSEC_PROFILE터널 인터페이스의 구성은 일반 GRE 터널과 비슷합니다. 소스와 목적지 IP 주소를 설정합니다. 그러나 터널 모드는 IPsec IPv4이며 IPsec 프로파일을 추가해야 합니다.

마지막으로, 다른 쪽의 서브넷을 가리키는 라우트가 있는지 확인합니다. 목적지는 터널 인터페이스입니다.

R1(config)# ip route 192.168.2.0 255.255.255.0 Tunnel0필요한 것은 그게 전부입니다.

1.2. R2

R2의 구성은 IP 주소를 제외하고 정확히 동일합니다.

R2(config)# crypto isakmp policy 1

R2(config-isakmp)# encryption aes

R2(config-isakmp)# authentication pre-share

R2(config-isakmp)# group 2

R2(config-isakmp)# crypto isakmp key MY_PASSWORD address 192.168.12.1

R2(config)# crypto ipsec transform-set MY_TRANSFORM_SET esp-aes esp-sha-hmac

R2(cfg-crypto-trans)# mode tunnel

R2(config)# crypto ipsec profile IPSEC_PROFILE

R2(ipsec-profile)# set transform-set MY_TRANSFORM_SET

R2(config)# interface Tunnel0

R2(config-if)# ip address 12.12.12.2 255.255.255.0

R2(config-if)# tunnel source 192.168.12.2

R2(config-if)# tunnel destination 192.168.12.1

R2(config-if)# tunnel mode ipsec ipv4

R2(config-if)# tunnel protection ipsec profile IPSEC_PROFILE

R2(config)# ip route 192.168.1.0 255.255.255.0 Tunnel0그게 전부입니다.

2. 검증

이것이 작동하는지 봅시다! 빠른 핑부터 시작합니다.

H1# ping 192.168.2.200

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.2.200, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 18/24/37 ms이 핑은 유망합니다. R1과 R2의 정적 라우트가 터널 인터페이스를 가리킨다는 것을 기억하세요. 그래서 적어도 작동하고 있을 가능성이 높다는 것을 알려줍니다. 터널 인터페이스를 더 자세히 살펴봅시다.

R1# show interfaces Tunnel 0

Tunnel0 is up, line protocol is up

Hardware is Tunnel

Internet address is 12.12.12.1/24

MTU 17878 bytes, BW 100 Kbit/sec, DLY 50000 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation TUNNEL, loopback not set

Keepalive not set

Tunnel linestate evaluation up

Tunnel source 192.168.12.1, destination 192.168.12.2

Tunnel protocol/transport IPSEC/IP

Tunnel TTL 255

Tunnel transport MTU 1438 bytes

Tunnel transmit bandwidth 8000 (kbps)

Tunnel receive bandwidth 8000 (kbps)

Tunnel protection via IPSec (profile "IPSEC_PROFILE")위 출력은 유용합니다. 터널 인터페이스가 가동 중이고, IPsec을 사용하고 있으며, IPsec 프로파일을 보여줍니다. IPsec 세션을 더 자세히 살펴봅시다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

michmoor

제 랩 GNS3에서 tunnel mode ipsec ipv4 명령을 실행하면 실제로 VTI가 깨집니다. 트래픽을 전달할 수 없습니다. 그 부분을 제거하고 tunnel protection 명령만 유지하면 VPN이 올라옵니다. 왜인지 아시나요?

C7200-ADVENTERPRISEK9-M 코드를 실행 중입니다.

패킷 캡처를 실행하면 트래픽이 실제로 “wan”을 통해 ESP로 암호화되어 있는 것을 봅니다.

ReneMolenaar

안녕 Michael,

이전에는 본 적이 없습니다. 디버그를 활성화하면 무엇이 나타나나요?

Rene

hengsovandara1345

안녕 Rene,

A, B, C 라우터 3개가 있고 A와 C 사이에 IPsec 가상 터널 인터페이스를 만들고 싶다면, 당신의 구성을 보면:

R2(config-if)# tunnel source 192.168.12.2

R2(config-if)# tunnel destination 192.168.12.1제 경우에는 중간에 라우터 B가 있어 터널 source와 destination이 같은 네트워크에 있지 않을 것입니다. 그래도 괜찮나요?

감사합니다, Sovandara

ReneMolenaar

안녕 Sovandara,

R1과 R3 사이에 터널을 설정하려면 192.168.12.1과 192.168.23.3을 source와 destination 주소로 사용할 것입니다.

chrisnewnham17

안녕 Rene,

Virtual Access와 Virtual Templates를 사용한 동적 예제도 할 계획이 있나요?

44개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - IPSec Static Virtual Tunnel Interface

태그: IPSec, Security