Zone Based Firewall 구성 예제

학습 목차

- 구성

- 영역 구성

- 영역 페어 구성

- 보안 정책

- Zone Self

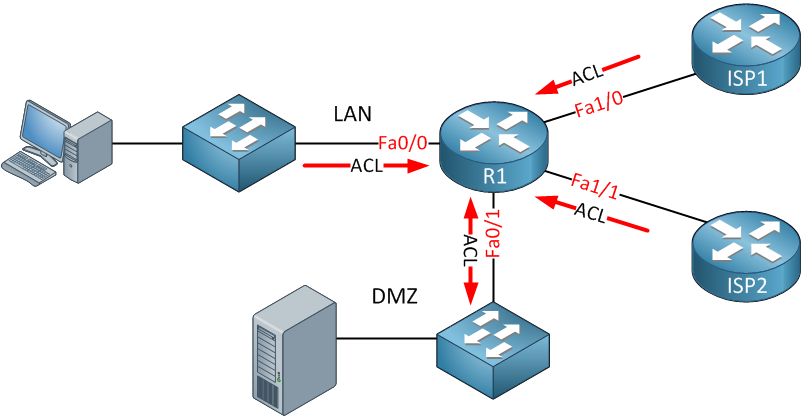

Zone Based Firewall(ZBF) 는 Cisco IOS 라우터에서 사용 가능한 가장 고급 stateful 방화벽 방법입니다. ZBF의 기본 아이디어는 인터페이스에 access-list를 할당하지 않고, 다른 영역(zone) 을 만든다는 것입니다. 인터페이스는 다른 영역에 할당되며, 보안 정책은 영역 사이의 트래픽에 할당됩니다. ZBF가 왜 유용한지 보여드리기 위해 그림을 보여드리겠습니다.

위에서 LAN, DMZ, 두 ISP가 있는 WAN을 가진 작은 네트워크를 볼 수 있습니다. 보안 정책이 다음과 같다고 가정해 봅시다.

- LAN의 트래픽은 WAN으로 허용되지만, HTTP와 HTTPS 서버에만 허용됩니다.

- LAN의 트래픽은 DMZ로 제한 없이 허용됩니다.

- DMZ의 트래픽은 LAN으로 허용되지 않습니다.

- DMZ의 트래픽은 WAN으로 허용되지만, DNS와 HTTP 서버에만 허용됩니다.

- WAN의 트래픽은 LAN으로 허용되지만, FTP 서버에만 허용됩니다.

access-list로 이를 달성하려면, 여러 access-list를 만들고 다른 인터페이스에 인바운드 및/또는 아웃바운드로 연결해야 합니다. 적게 말해도, 이를 하는 것은 관리상 고통이 됩니다. 가능하지만 짜증납니다.

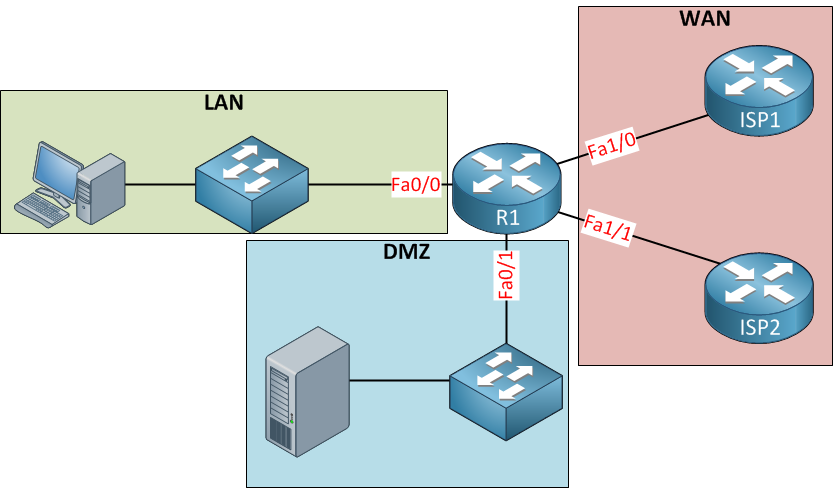

zone-based firewall로는 보안 정책을 인터페이스가 아니라 보안 영역에 적용합니다. 인터페이스는 다른 영역의 멤버가 됩니다.

위에서 LAN, WAN, DMZ 세 영역을 볼 수 있습니다. 인터페이스는 적절한 영역에 할당되며, 이제 영역 사이의 트래픽에 보안 정책을 적용할 수 있습니다. 예를 들어:

- LAN to WAN

- LAN to DMZ

- WAN to LAN

- WAN to DMZ

- DMZ to WAN

- DMZ to LAN

영역 사이의 트래픽에 대한 보안 정책을 만들기 위해 영역 페어(zone pair) 를 만들어야 합니다. 영역 페어를 구성하고 그것에 보안 정책을 적용해 한 영역에서 다른 영역으로 어떤 트래픽이 허용되는지 결정합니다. 모든 보안 정책은 영역 페어에 연결됩니다.

참고: Zone Based Firewall은 멀티캐스트 트래픽을 지원하지 않습니다. 이런 종류의 트래픽은 검사되지 않습니다. 운영 환경에서 사용하려면 염두에 두어야 할 점입니다.

1. 구성

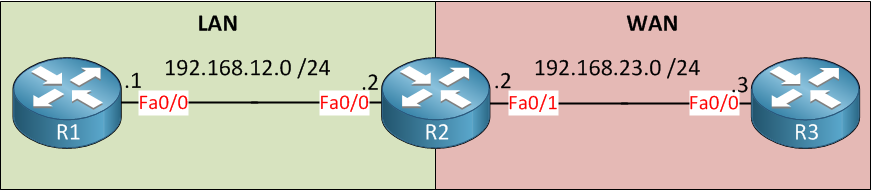

다음 토폴로지를 사용합니다.

위에서 라우터 세 개와 LAN과 WAN이라는 두 영역을 볼 수 있습니다. R2에 ZBF를 구성하겠습니다. 연결성을 위해, R1과 R3에서 R2를 가리키는 정적 라우트를 만듭니다.

R1(config)# ip route 0.0.0.0 0.0.0.0 192.168.12.2

R3(config)# ip route 0.0.0.0 0.0.0.0 192.168.23.2이제 방화벽을 구성할 수 있습니다.

2. 영역 구성

먼저 두 영역을 만듭니다.

R2(config)# zone security LAN

R2(config)# zone security WAN둘째, 인터페이스를 적절한 영역에 할당합니다.

R2(config)# interface fastEthernet 0/0

R2(config-if)# zone-member security LAN

R2(config)# interface fastEthernet 0/1

R2(config-if)# zone-member security WAN영역 구성을 검증해 봅시다.

R2# show zone security

zone self

Description: System defined zone

zone LAN

Member Interfaces:

FastEthernet0/0

zone WAN

Member Interfaces:

FastEthernet0/1영역이 활성화되었고 인터페이스가 할당되었습니다. 이제 영역 페어를 만들 수 있습니다.

3. 영역 페어 구성

R2(config)# zone-pair security LAN-TO-WAN source LAN destination WAN

R2(config-sec-zone-pair)# description LAN-TO-WAN TRAFFIC

R2(config)# zone-pair security WAN-TO-LAN source WAN destination LAN

R2(config-sec-zone-pair)# description WAN-TO-LAN TRAFFIC위에서 영역 페어 두 개를 만듭니다. 하나는 LAN에서 WAN으로 가는 트래픽용이고, 다른 하나는 WAN에서 LAN으로 가는 트래픽용입니다. 설명은 선택사항이지만 영역이 많을 때 권장됩니다. 구성을 검증해 봅시다.

R2# show zone-pair security

Zone-pair name LAN-TO-WAN

Description: LAN-TO-WAN TRAFFIC

Source-Zone LAN Destination-Zone WAN

service-policy not configured

Zone-pair name WAN-TO-LAN

Description: WAN-TO-LAN TRAFFIC

Source-Zone WAN Destination-Zone LAN

service-policy not configured이제 영역, 영역 페어, 영역에 할당된 인터페이스가 있습니다. 기본적으로 모든 트래픽은 차단됩니다. 이것이 사실인지 봅시다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

system

안녕 René,

Networklessons.com은 매우 유익합니다…

감사합니다…

ReneMolenaar

좋아하신다니 기쁩니다.

system

안녕 Rene,

zone based firewall 뒤의 개념을 이해하기에 정말 좋은 글입니다. 어떤 종류의 네트워크 환경에서 zone based firewall을 사용해야 할지 조언해 주실 수 있나요?

감사합니다, Jay

ReneMolenaar

안녕 Jay,

Zone Based Firewall은 많은 트래픽을 처리하지 않는 인터페이스가 많은 ISR이 있고 별도의 방화벽을 살 예산이 없을 때 사용하면 좋습니다.

Rene

system

감사합니다 Rene. 깔끔하고 단순하며 매우 유익합니다.

93개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - Zone Based Firewall Configuration Example

태그: Firewall, Security