Cisco IOS 시간 기반 Access-List

특정 요일이나 업무 시간 동안 특정 트래픽을 차단하는 것이 유용할 수 있습니다. 예를 들어, 월요일부터 금요일 9:00 ~ 17:00 사이에 모든 페이스북 트래픽을 차단하고 싶을 수 있습니다.

이는 access-list에서 시간 범위(time range) 를 사용해 달성할 수 있습니다. 이를 사용하면 access-list의 문장이 지정한 시간 범위 동안에만 활성화됩니다. 예제를 살펴봅시다!

1. 구성

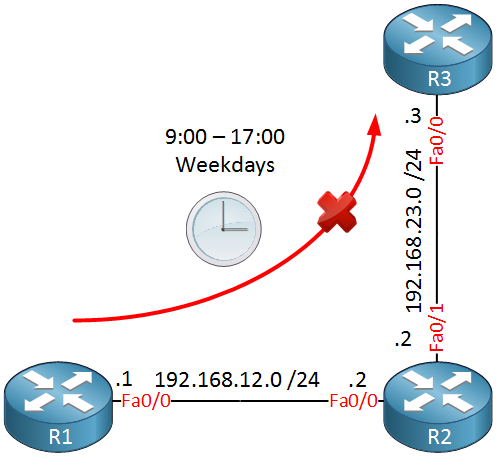

시간 기반 access-list를 시연하기 위해 다음 토폴로지를 사용합니다.

위에는 라우터 세 개가 있습니다. R1이 컴퓨터의 사용자이고 R3이 일종의 웹 서버라고 상상해 봅시다. 우리는 R1에서 R3의 웹 서버에 대한 접근을 평일 9:00~17:00 사이에 차단하고 싶습니다. R2에 시간 기반 access-list를 구성하겠습니다.

time range 명령은 시계에 의존하므로 시간과 날짜가 정확한지 확인하세요.

R2# clock set 12:48:00 14 July 2015일반적으로 NTP를 사용하는 것이 더 좋지만, 이 예제에서는 수동으로 구성하겠습니다. 이제 시간 범위를 구성할 수 있습니다.

R2(config)# time-range WORK_HOURS

R2(config-time-range)# periodic ?

Friday Friday

Monday Monday

Saturday Saturday

Sunday Sunday

Thursday Thursday

Tuesday Tuesday

Wednesday Wednesday

daily Every day of the week

weekdays Monday thru Friday

weekend Saturday and Sunday옵션이 꽤 많습니다. 특정 요일을 선택하거나 weekdays, weekend 같은 범위를 사용할 수 있습니다. weekdays를 선택해 봅시다.

R2(config-time-range)# periodic weekdays 09:00 to 17:00이제 업무 시간을 위한 “WORK_HOURS”라는 시간 범위가 있습니다. access-list를 만들어 봅시다.

R2(config)# ip access-list extended NO_FACEBOOK

R2(config-ext-nacl)# deny tcp any host 192.168.23.3 eq 80 time-range WORK_HOURS

R2(config-ext-nacl)# permit ip any any위 access-list는 우리가 지정한 시간 범위 동안에만 192.168.23.3의 TCP 포트 80으로 가는 트래픽을 차단하는 문장이 있습니다. 인터페이스에 활성화해 봅시다.

R2(config)# interface FastEthernet 0/0

R2(config-if)# ip access-group NO_FACEBOOK in이제 R1에서 R3에 연결을 시도할 수 있습니다.

R1# telnet 192.168.23.3 80

Trying 192.168.23.3, 80 ...

% Destination unreachable; gateway or host downR3의 웹 서버에 연결할 수 없습니다. 이것이 시간 범위 때문일까요? 확인해 봅시다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

rprihar

대부분의 회사가 이런 식으로 접근을 차단하나요? 저희는 Websense라는 것을 사용하는 것 같습니다.

페이스북이 이중화를 위해 팜에 많은 웹 서버를 가지고 있는 상황에서, 실제 환경에서는 IP로 차단할까요, 호스트네임으로 차단할까요?

ReneMolenaar

안녕 Ruby,

시간 기반 access-list는 기본적으로 라우터에서 접근을 차단하는 “가난한 사람의” 솔루션입니다. access-list로는 L3/L4 정보(IP 주소, 프로토콜, 포트 번호)만 필터링할 수 있으므로 호스트네임을 기준으로 필터링할 수 없습니다.

이를 우회하는 한 가지 방법은 특정 AS에 속하는 모든 prefix를 차단하는 것입니다. 예를 들어, 페이스북은 AS 32934를 사용합니다. whois로 그들의 prefix를 찾을 수 있습니다.

$ whois -h whois.radb.net -- '-i origin AS32934' | grep 'route:'

route: 204.15.20.0/22

route: 69.63.176.0/20

route: 66.220.144.0/20

route: 66.… 포럼에서 계속 읽기

Zaman.rubd

Rene님께,

좋은 글 감사합니다.

일요일부터 목요일까지 트래픽을 차단하려면 periodic 명령어가 어떻게 될까요?

zaman

ReneMolenaar

안녕 Zaman,

기본 periodic 옵션 중 일부를 사용할 수 있습니다.

Router(config-time-range)#periodic ?

Friday Friday

Monday Monday

Saturday Saturday

Sunday Sunday

Thursday Thursday

Tuesday Tuesday

Wednesday Wednesday

daily Every day of the week

weekdays Monday thru Friday

weekend Saturday and Sunday“weekend”를 포함합니다.

Rene

mail4thanseer

안녕 Rene,

저희 클라이언트 네트워크에서, L2VPN MPLS-TP 네트워크에 연결된 Cisco Layer 2 스위치 2960G의 포트 15가 매월 또는 시간을 기억하지 못한 채로 다운되고 있습니다. 그들은 같은 서비스용으로 구성된 다른 포트 16으로 변경하고 있습니다. 한 번은 계약자가 이를 했지만, 클라이언트는 시간 기반 포트 보안이 활성화되어 있는지 알고 싶어합니다. 조언을 공유해 주세요.

13개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - Cisco IOS Time Based Access-List

태그: ACL, Security