Cisco IPsec Tunnel 모드 구성

학습 목차

- 구성

- 검증

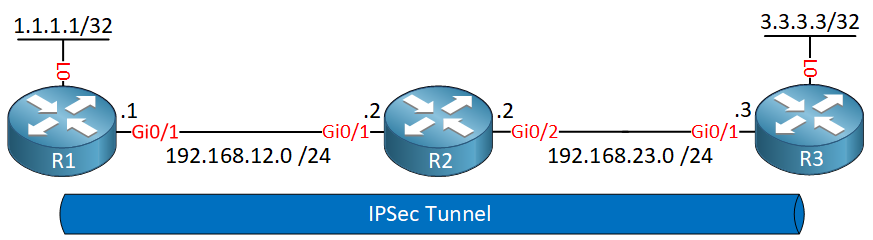

이 강의에서는 두 Cisco IOS 라우터가 IPsec Tunnel 모드를 사용하도록 구성하는 방법을 보여드리겠습니다. 이는 원본 IP 패킷이 새 IP 패킷에 캡슐화되고 네트워크 밖으로 전송되기 전에 암호화된다는 의미입니다. 이 시연을 위해 다음 세 라우터를 사용하겠습니다.

R1과 R3는 각각 서브넷이 있는 루프백 인터페이스를 뒤에 가지고 있습니다. 1.1.1.1/32에서 3.3.3.3/32로 가는 트래픽이 암호화되도록 두 라우터 사이에 IPsec 터널을 구성하겠습니다. R2는 R1과 R3가 직접 연결되지 않도록 중간에 있는 라우터입니다.

1. 구성

먼저 ISAKMP의 phase 1 정책을 구성합니다. 여기서 암호화(AES)를 구성하고 인증을 위해 사전 공유 키를 사용합니다. DH 그룹 2를 사용합니다.

R1(config)# crypto isakmp policy 1

R1(config-isakmp)# encryption aes

R1(config-isakmp)# hash sha

R1(config-isakmp)# authentication pre-share

R1(config-isakmp)# group 2각 피어에 대해 사전 공유 키를 구성해야 합니다. “MYPASSWORD” 같은 간단한 것을 선택하겠습니다.

R1(config)# crypto isakmp key 0 MYPASSWORD address 192.168.23.3이제 transform-set으로 phase 2를 구성합니다.

R1(config)# crypto ipsec transform-set MYTRANSFORMSET esp-aes esp-sha-hmac그리고 crypto map으로 모든 것을 통합합니다. 우리 피어는 192.168.23.3이고, transform-set은 MYTRANSFORMSET이라고 부르며, access-list 100과 일치하는 모든 것은 IPsec으로 암호화되어야 합니다.

R1(config)# crypto map CRYPTOMAP 10 ipsec-isakmp

R1(config-crypto-map)# set peer 192.168.23.3

R1(config-crypto-map)# set transform-set MYTRANSFORMSET

R1(config-crypto-map)# match address 100access-list는 1.1.1.1과 3.3.3.3 사이의 모든 트래픽과 일치합니다.

R1(config)# access-list 100 permit ip host 1.1.1.1 host 3.3.3.3라우터가 192.168.23.3에 도달하는 방법을 알고, 192.168.23.3을 통해 3.3.3.3에 도달할 수 있다는 것도 알도록 해야 합니다.

R1(config)# ip route 192.168.23.0 255.255.255.0 192.168.12.2

R1(config)# ip route 3.3.3.3 255.255.255.255 192.168.23.3마지막으로, 인터페이스에서 crypto map을 활성화합니다.

R1(config)# interface gi0/1

R1(config-if)# crypto map CRYPTOMAPR1에서 해야 할 일은 그게 전부입니다. 이제 R3에 비슷한 구성을 만듭니다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

system

R2의 구성은 무엇인가요?

ReneMolenaar

R2에는 아무것도 구성되지 않았습니다. FastEthernet 인터페이스의 IP 주소만 있습니다.

system

Rene.. 저는 작동하지 않습니다. 1.1.1.1/32와 3.3.3.3/32에 도달할 수 없습니다. 모든 구성을 확인했고, 위와 거의 같습니다. 그러나 작동하지 않습니다.

R3#sh crypto ipsec sa

interface: FastEthernet0/0

Crypto map tag: CRYPTOMAP, local addr 192.168.23.3

protected vrf: (none)

local ident (addr/mask/prot/port): (3.3.3.3/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (1.1.1.1/255.255.255.255/0/0)

current_peer 192.168.12.1 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0

#pkts decaps: 0, #pkt… 포럼에서 계속 읽기

ReneMolenaar

안녕 Amit,

이 show 명령은 어떤 패킷도 암호화되거나 복호화되지 않았다는 것만 알려줍니다. 다음을 순서대로 확인해야 합니다.

- 라우팅이 올바르게 구성되어 있나요?

- VPN을 위한 ACL이 올바르게 구성되어 있나요?

- crypto map이 올바르게 구성되어 있나요?

- security association이 있나요?

이 모든 것이 OK라면… security association을 위한 디버그를 실행해 무엇이 잘못되었는지 확인하세요.

system

안녕하세요,

next hop으로 사용할 수 있도록 터널 IP 주소가 필요하지 않나요?

R1(config)# ip route 3.3.3.3 255.255.255.255 192.168.13.3best regards, mpo

49개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - Cisco IPsec Tunnel Mode Configuration

태그: IPSec, Security