VLAN Access-List (VACL)

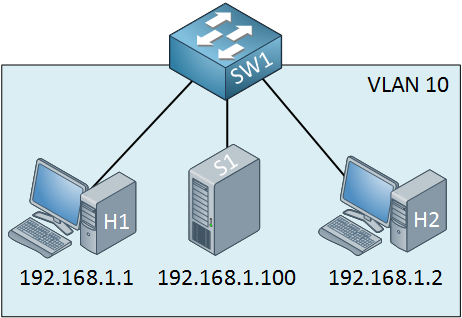

VLAN access list(VACL) 는 VLAN 내의 트래픽을 필터링하는 데 매우 유용합니다. 예를 들어 보겠습니다.

두 컴퓨터가 서버와 통신할 수 없도록 하고 싶다고 가정해 봅시다. port-security를 사용해 MAC 주소를 필터링할 수도 있지만, 그다지 안전한 방법은 아닙니다.

두 컴퓨터가 서버에 도달할 수 없도록 VACL을 구성하는 방법을 보여드리겠습니다. 먼저 access-list를 만들어야 합니다.

구성

SW1(config)# access-list 100 permit ip any host 192.168.1.100첫 번째 단계는 확장 access-list를 만드는 것입니다. 어떤 소스에서든 목적지 IP 주소 192.168.1.100으로 가는 트래픽이 access-list와 일치해야 합니다. 본능적으로 이 문장에 “deny”를 사용하라고 말할 것 같아 혼란스러울 수 있습니다… 그러나 그렇게 하지 마세요. permit 문장을 사용하세요!

이제 VLAN access map을 만들 수 있습니다.

SW1(config)# vlan access-map NOT-TO-SERVER 10

SW1(config-access-map)# match ip address 100

SW1(config-access-map)# action drop

SW1(config-access-map)# vlan access-map NOT-TO-SERVER 20

SW1(config-access-map)# action forward제 VLAN access map은 “NOT-TO-SERVER”라고 부릅니다. 이것이 하는 일은:

- 시퀀스 번호 10: access-list 100과 일치하는 트래픽을 찾습니다. access-list 100에서 허용되는 모든 트래픽은 여기서 매치됩니다. 액션은 이 트래픽을 드롭하는 것입니다.

- 시퀀스 번호 20: match 문장이 없으므로 모든 것이 매치됩니다. 액션은 트래픽을 전달(forward) 하는 것입니다.

결과적으로, 어떤 호스트에서든 목적지 IP 주소 192.168.1.100으로 가는 모든 트래픽은 드롭되고, 그 외의 모든 것은 전달됩니다. 활성화해 봅시다.

SW1(config)# vlan filter NOT-TO-SERVER vlan-list 10마지막 단계는 원하는 VLAN에 VACL을 적용하는 것입니다. 저는 VLAN 10에 적용합니다. 이것이 작동하는지 확인해 봅시다…

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

gfowens

안녕하세요, CCNP Switch를 막 준비하고 있습니다.

VACL을 어떻게 편집/업데이트하는지 궁금했습니다. 표준처럼 텍스트 편집기를 사용해야 하나요? 스위치를 재시작해야 하나요? 변경 요구사항의 예로, 새 서버 192.168.1.101을 추가한다고 가정해 봅시다.

ReneMolenaar

안녕 Geoff,

access-list를 편집할 수 있습니다, 전혀 문제 없습니다. 즉시 활성화될지, 아니면 적용되기 전에 VACL을 제거하고 다시 추가해야 할지는 100% 확실하지는 않습니다. 알고 싶으시다면, 시도해 보고 결과를 알려드릴 수 있습니다.

Rene

singhronie

안녕 Rene,

저는 컴퓨터 A에서 컴퓨터 B로 가는 트래픽을 막기 위해 mac access-list와 함께 VACL을 사용해 보고 있습니다. 두 컴퓨터 모두 다음과 같이 스위치 A에 직접 연결되어 있습니다.

Switch A

/ \

Computer A Computer B

IP- 192.168.1.1 IP-192.168.1.2

MAC - 0023.2343.5678 MAC- 0023.2343.5679스위치 A의 구성:

mac access-list extended test

permit any host 0023.2343.5679

vlan access-map test1 10

match mac address test

action drop

vlan access-map test1 20

action forward

vlan filter test1 vlan-list 1

… 포럼에서 계속 읽기

johnfrades

와, route-map과 비슷하네요. 멋집니다!

질문이 있습니다. 첫 번째 문장에서 “port security”를 사용해 두 컴퓨터가 서버와 통신하는 것을 막을 수 있다고 하셨습니다. port-security가 컴퓨터에서 서버로 가는 트래픽을 어떻게 필터링하는지 자세히 설명해 주실 수 있나요?

ReneMolenaar

@Ronie 저도 방금 테스트해 봤는데, mac access-list를 사용해 MAC 주소를 필터링할 때 이상한 결과를 보고 있습니다. 라우터 두 개와 3560 스위치 한 개를 사용했습니다. vlan filter를 적용하면, ARP 테이블을 지우기 전까지는 라우터들이 여전히 서로 핑할 수 있습니다. ARP 테이블을 지우면, 일부 ARP 패킷이 필터링되어 서로에게 도달할 수 없게 됩니다.

MAC 주소 중 하나와 일치하는 모든 트래픽이 필터링될 것으로 예상했지만, 어떤 이유에서인지 이상하게 동작합니다.

@Frades port-security를 사용해 MAC 주소 수에 제한을 설정할 수 있습니다…

… 포럼에서 계속 읽기

69개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - VLAN Access-List (VACL)

태그: ACL, Security