Cisco 라우터에서 표준 Access-List 예제

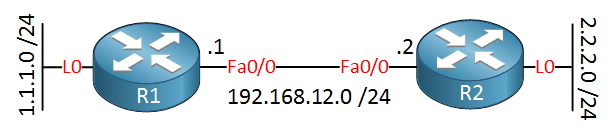

Cisco IOS 라우터에서 access-list를 어떻게 구성하는지 보여드리기 위해 몇 가지를 구성해 봅시다. 이 강의에서는 표준 access-list를 다룹니다. 토폴로지는 다음과 같습니다.

라우터 두 개와, 각 라우터에 루프백 인터페이스가 있습니다. 두 라우터가 서로의 루프백 인터페이스에 도달할 수 있도록 정적 라우트 두 개를 사용합니다.

R1(config)# ip route 2.2.2.0 255.255.255.0 192.168.12.2

R2(config)# ip route 1.1.1.0 255.255.255.0 192.168.12.1참고: 네트워크를 광고하기 위해 라우팅 프로토콜을 사용하는 경우, access-list가 RIP, EIGRP 또는 OSPF 트래픽을 차단하지 않도록 주의하세요…

표준 Access-List 구성

이제 표준 access-list부터 시작해 봅시다! R2에서 192.168.12.0/24 네트워크의 트래픽만 허용하는 것을 만들어 봅시다.

R2(config)# access-list 1 permit 192.168.12.0 0.0.0.255이 단일 permit 항목으로 충분합니다. access-list 맨 아래에는 “deny any”가 있습니다. 보이지는 않지만 존재합니다. 이 access-list를 R2에 인바운드로 적용해 봅시다.

R2(config)# interface fastEthernet 0/0

R2(config-if)# ip access-group 1 inip access-group 명령을 사용해 인터페이스에 적용합니다. in 키워드로 인바운드로 적용했습니다.

R2# show ip interface fastEthernet 0/0

FastEthernet0/0 is up, line protocol is up

Internet address is 192.168.12.2/24

Broadcast address is 255.255.255.255

Address determined by setup command

MTU is 1500 bytes

Helper address is not set

Directed broadcast forwarding is disabled

Outgoing access list is not set

Inbound access list is 1show ip interface 명령으로 access-list가 적용되었는지 확인할 수 있습니다. 위에서 access-list 1이 인바운드로 적용된 것을 볼 수 있습니다.

이제 트래픽을 발생시켜 봅시다.

R1# ping 192.168.12.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.12.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 ms핑이 성공했습니다. access-list를 확인해 봅시다.

R2# show access-lists

Standard IP access list 1

10 permit 192.168.12.0, wildcard bits 0.0.0.255 (27 matches)보시는 것처럼, access-list는 항목별 매칭 횟수를 보여줍니다. 이를 사용해 access-list를 검증할 수 있습니다. access-list를 다룰 때 유용한 것을 보여드리겠습니다.

R1# ping 192.168.12.2 source loopback 0

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.12.2, timeout is 2 seconds:

Packet sent with a source address of 1.1.1.1

U.U.U

Success rate is 0 percent (0/5)핑을 보낼 때 source 키워드를 사용해 인터페이스를 선택할 수 있습니다. 이 IP 패킷의 소스 IP 주소는 이제 1.1.1.1이며, access-list가 패킷을 드롭하기 때문에 이 핑이 실패하는 것을 볼 수 있습니다.

R2# show access-lists

Standard IP access list 1

10 permit 192.168.12.0, wildcard bits 0.0.0.255 (27 matches)show access-list 명령으로는 보이지 않습니다. “deny any”가 패킷을 드롭하기 때문입니다.

다른 시나리오

뭔가 다른 것을 원한다면 어떨까요? 192.168.12.0/24 네트워크의 트래픽을 거부하지만 다른 모든 네트워크는 허용한다고 가정해 봅시다. 다음과 같이 할 수 있습니다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

system

좋은 작업입니다. 질문이 있습니다.

저는 Packet Tracer 6.0.1을 사용하고 있습니다. 라우터 2개와 PC 2개가 있는 네트워크가 있는데, 각 라우터에 PC가 하나씩 있습니다. 세 개의 다른 네트워크(15.x.x.x, 17.x.x.x, 20.x.x.x)에 있습니다. PC1은 15.x.x.x 네트워크에 있고 PC2는 17.x.x.x 네트워크에 있습니다. access-list를 적용하기 전에는 서로 핑할 수 있습니다(RIP를 사용 중입니다).

그런 다음 라우터 2에 access list를 적용합니다.

access-list 5 deny 15.0.0.0 0.255.255.255

access-list 5 permit any

interface FastEthernet0/1

ip access-group 5 inPC1에서 PC2로 핑하면 “Reply from 20.1.1.2: Destination ho…”가 나옵니다.

… 포럼에서 계속 읽기

ReneMolenaar

안녕 George,

문제는 PC2에서 PC1로 가는 핑은 통과하지만, 반환 트래픽이 deny 항목에 의해 드롭된다는 점입니다.

Rene

system

안녕 Rene, 저는 보통 Windows 네트워크 관리자인데, 라우터와 스위치에 보안을 적용하는 임무를 맡았습니다. 멍청한 질문이지만 access-list permit을 할 때, 시리얼 주소만 입력해야 하나요, 이더넷만 입력해야 하나요, 아니면 둘 다 입력해야 하나요? 저희는 point-to-point로 운영하고 있고 제가 작업하는 라우터는 원격이라서, 코어 라우터에서 원격까지의 시리얼 주소를 입력하려고 했습니다.

원격 측이 코어 라우터만 볼 수 있게 하려면 명령이 access-lists 1 permit?인가요?

ReneMolenaar

안녕 Don,

표준 access-list로는 소스 주소만 일치시키는 permit 또는 deny 문만 만들 수 있습니다. 더 정확한 문장을 원하신다면 소스 및 목적지 주소를 모두 일치시킬 수 있는 확장 access-list가 필요합니다.

Rene

mahmoodadil1

Rene,

“전체를 삭제하지 않고 access-list를 수정하는 방법을 보여드리겠습니다”라고 언급하셨는데, 이 강의에서 찾을 수 없었습니다. 설명해 주실 수 있나요?

60개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - Standard access-list example on Cisco Router

태그: ACL, Security