MAC Authentication Bypass (MAB)

학습 목차

- 구성 1.1. FreeRADIUS 1.2. Cisco IOS 1.2.1. 글로벌 구성 1.2.2. 인터페이스 구성

- 검증

- 결론

802.1X는 스위치 포트에 연결하는 모든 것을 인증해 네트워크를 보호하는 훌륭한 방법입니다. 그러나 802.1X의 한 가지 단점은 종단 장치가 이를 지원해야 한다는 것입니다.

이는 대부분의 현대 장치에서는 문제가 되지 않지만, 802.1X를 지원하지 않는 네트워크 프린터나 카메라가 있다면 어떻게 할까요?

802.1X를 사용할 수 없지만 여전히 어떻게든 스위치 포트를 보호하고 싶다면, MAC Authentication Bypass(MAB) 를 사용할 수 있습니다.

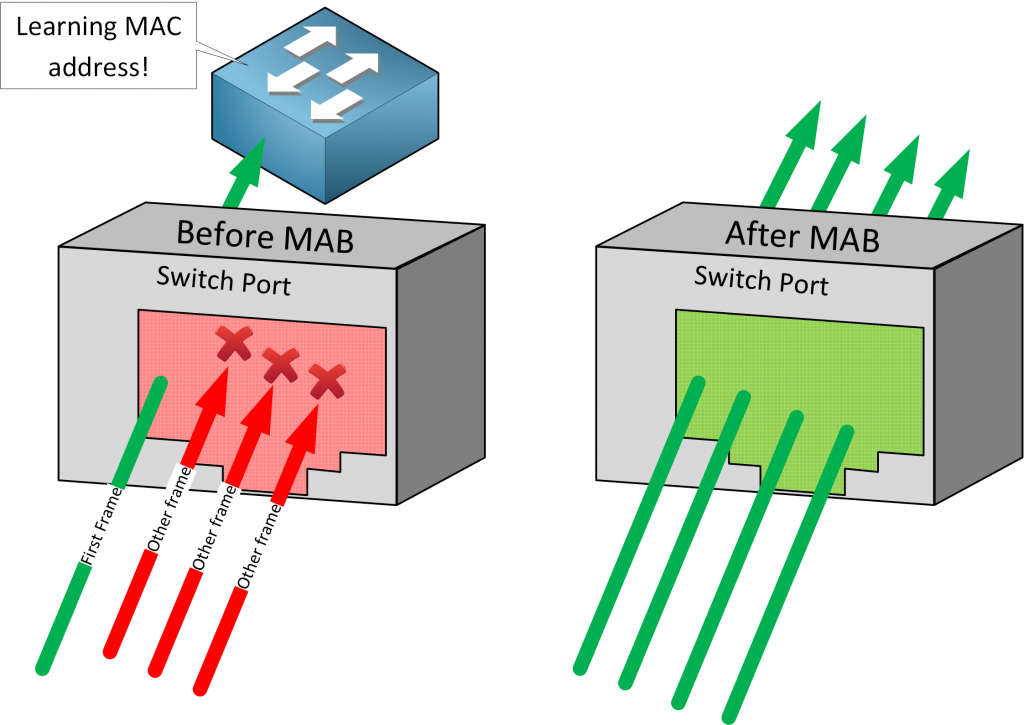

스위치 포트에서 MAB를 활성화하면, 스위치는 MAC 주소를 학습하기 위한 첫 번째 프레임을 제외하고 모든 프레임을 드롭합니다. CDP, LLDP, STP, DTP 트래픽을 제외하면 거의 모든 프레임이 MAC 주소를 학습하는 데 사용될 수 있습니다.

스위치가 MAC 주소를 학습하면, 인증 서버(RADIUS)에 연락해 MAC 주소를 허용하는지 확인합니다.

MAB는 RADIUS 서버의 동적 값도 지원합니다. 802.1X와 마찬가지로 동적 access-list와 VLAN 할당을 사용할 수 있습니다.

MAC 주소 외에 MAB는 다른 어떤 것도 확인할 수 없습니다. MAC 주소를 스푸핑하기 쉽기 때문에 안전한 인증 옵션이 되지 못합니다.

참고: MAB의 전신은 Cisco의 VLAN Management Policy Server(VMPS) 입니다. VMPS에서는 스위치 중 하나가 MAC 주소 데이터베이스를 가진 VMPS 서버였습니다. 다른 스위치들은 VMPS 서버에 특정 MAC 주소가 허용되는지와 어떤 VLAN에 속해야 하는지 확인합니다.

MAB를 구성하는 두 가지 방법이 있습니다.

- Standalone: 인증을 위해 MAB만 사용합니다.

- Fallback: 802.1X에 대한 폴백으로 MAB를 사용합니다. 스위치는 먼저 802.1X를 시도하고, 실패하면 MAB를 사용해 인증합니다.

호스트 모드

기본적으로 MAB는 스위치 포트당 단일 종단점(장치)만 지원합니다. 둘 이상의 소스 MAC 주소를 보면 보안 위반을 일으킵니다. 예를 들어 IP 전화기 뒤에 PC가 있는 경우 문제가 될 수 있습니다. 이 동작을 변경할 수 있습니다.

- Single-host mode: 단 하나의 소스 MAC 주소만 인증할 수 있습니다. 인증 후 다른 소스 MAC 주소를 감지하면 보안 위반을 트리거합니다. 기본 설정입니다.

- Multi-domain authentication host mode: 두 소스 MAC 주소를 인증할 수 있습니다. 하나는 음성 VLAN에, 다른 하나는 데이터 VLAN에. IP 전화기와 PC가 단일 스위치 포트에 있는 시나리오용입니다. 더 많은 소스 MAC 주소는 보안 위반을 트리거합니다.

- Multi-authentication host mode: 여러 소스 MAC 주소를 인증할 수 있습니다. 스위치 포트가 다른 스위치에 연결될 때 사용할 수 있습니다. 각 소스 MAC 주소는 별도로 인증됩니다.

- Multi-host mode: 스위치는 여러 소스 MAC 주소를 허용합니다. 첫 번째 소스 MAC 주소만 인증되고, 다른 모든 소스 MAC 주소는 자동으로 허용됩니다.

1. 구성

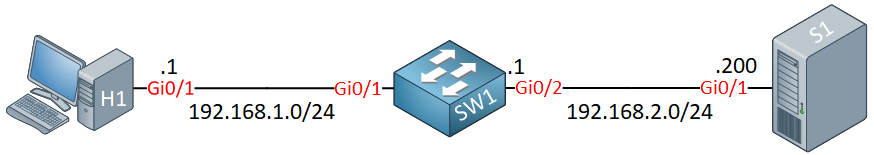

MAB를 시연하기 위해 다음 토폴로지를 사용합니다.

- H1은 인증하려는 종단점입니다.

- SW1은 MAB를 구성하는 곳입니다.

- S1은 RADIUS 서버입니다.

Standalone과 single-host 모드를 구성하겠습니다.

1.1. FreeRADIUS

간단하게 하기 위해, 기본 RADIUS 서버(FreeRADIUS)를 사용합니다. 이 예제를 따라 하려면 직접 설치할 필요가 없습니다. 제 docker 이미지를 사용할 수 있습니다.

클라이언트 구성은 다음과 같습니다.

# cat clients.conf

client CISCO {

ipaddr = 0.0.0.0/0

secret = CISCO

}시크릿으로 “CISCO”를 사용하고 모든 클라이언트를 받아들입니다. 랩에 적합합니다.

다음은 사용자 구성입니다.

# cat /etc/raddb/users

001da18b36d8 Cleartext-Password := "001da18b36d8"여기서 보이는 사용자 이름과 비밀번호는 H1의 MAC 주소입니다.

1.2. Cisco IOS

1.2.1. 글로벌 구성

스위치를 구성합시다. 먼저 AAA를 글로벌로 활성화해야 합니다.

SW1(config)# aaa new-model

기본 인증 리스트를 구성합니다.

SW1(config)# aaa authentication dot1x default group radius그리고 RADIUS 서버를 추가해야 합니다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

sims

안녕하세요,

FreeRADIUS를 사용해 dot1x 인증이 가능한가요?

감사합니다.

lagapidis

안녕 Sims,

Dot1x 포트 기반 인증은 정의상 RADIUS 같은 인증 서버를 사용합니다. FreeRADIUS는 그러한 서버이므로, 네 dot1x 인증에 사용될 수 있습니다. FreeRADIUS의 다음 링크를 참조하세요. WiFi용 802.1x 사용을 언급하지만 개념은 동일합니다.

도움이 되었길 바랍니다!

Laz

hilton.kbr

안녕하세요,

FreeRADIUS로 동적으로 vlan을 할당하려고 하는데 작동하지 않습니다. 이를 도와줄 튜토리얼이 있나요?

감사합니다.

lagapidis

안녕 Hilton,

현재 RADIUS 서버를 사용한 VLAN 할당을 포함한 랩은 없습니다. 가장 가까운 것은 802.3X 인증을 위해 RADIUS 서버를 사용하는 다음 랩입니다.

그러나 다음 Cisco 문서에서 그러한 구성에 대한 정보를 찾을 수 있습니다.

도움이 되었길 바랍니다!

Laz

lagapidis

안녕 Burak,

다음 강의에서는 RADIUS 서버와 인증서를 사용해 Cisco 스위치에서 유선 연결에 대한 802.1x를 구성하는 방법을 설명합니다.

확인해 보시고 추가 질문이 있으면 알려주세요!

도움이 되었길 바랍니다!

Laz

12개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - MAC Authentication Bypass (MAB)

태그: 802.1X, Security