AAA와 802.1X 인증

네트워크 보안에 관해서 AAA와 802.1X 인증은 우리가 사용할 수 있는 두 가지 강력한 도구입니다. 스위치에 이것이 왜 필요한지 예를 통해 보여드리겠습니다.

네트워크 사용자가 집에서 가져온 자신의 무선 라우터를 스위치에 연결해 동료들과 무선 인터넷을 공유할 수 있습니다. 이러한 액세스 포인트를 로그 액세스 포인트(rogue access point) 라고 하며, 네트워크에서 보고 싶지 않은 것입니다. 탐지하기가 어렵습니다. 스위치에서는 하나의 MAC 주소만 보이기 때문입니다. 라우터가 NAT를 수행하므로 IP 주소도 하나만 보일 것이며, 이는 포트 보안(port security) 으로도 막을 수 없습니다.

이런 문제를 다루는 한 가지 방법은 AAA를 사용하는 것입니다.

AAA는 Authentication(인증), Authorization(인가), Accounting(과금)의 약자입니다.

AAA 구성 요소

- 인증(Authentication): 사용자의 신원을 확인합니다. 당신은 누구인가요?

- 인가(Authorization): 사용자가 무엇을 할 수 있는가? 어떤 리소스에 접근할 수 있는가?

- 과금(Accounting): 청구와 감사를 위해 사용됩니다.

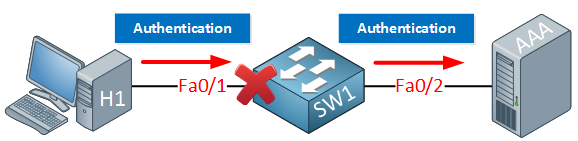

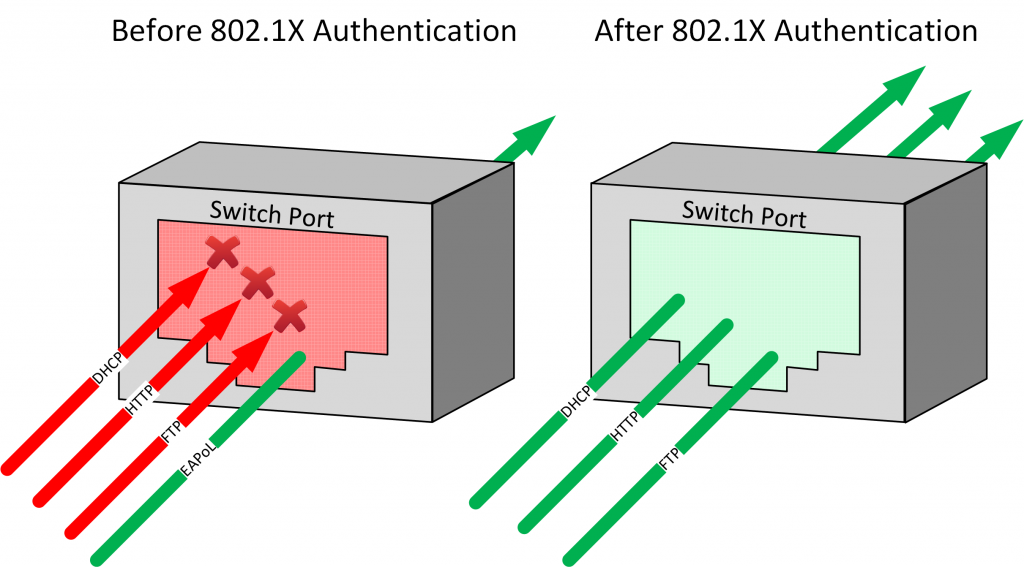

AAA의 기본 개념은 사용자가 네트워크에 접근하기 전에 인증을 받아야 한다는 것입니다. SW1의 fa0/1 인터페이스는 차단되며, IP 주소조차 받지 못합니다. 사용자가 할 수 있는 유일한 것은 자격 증명을 보내는 것이며, 이는 AAA 서버로 전달됩니다. 자격 증명이 정상이면 포트가 잠금 해제되고 네트워크 접근이 허용됩니다.

802.1X는 인터페이스를 차단하거나 잠금 해제하는 메커니즘입니다. 이를 포트 기반 제어(port-based control) 라고 합니다. 위 그림에서 알 수 없는 사용자가 스위치에 케이블을 꽂은 상태입니다.

본 강의는 NetworkLessons.com의 미리보기 버전입니다. 전체 내용은 멤버십 가입 후 확인 가능합니다.

포럼 답글

ad_astra96

후속 강의의 이름이 무엇인가요? “다른 강의에서 Cisco Catalyst 스위치에 이를 구현하는 구성 예제를 보여드리겠습니다.” — 아직 존재하지 않나요?

ReneMolenaar

안녕 Tim,

방금 강의에 링크를 추가했습니다. 또는 이 링크를 사용하셔도 됩니다: AAA Configuration on Cisco Catalyst Switch

Rene

francescorocco77

RADIUS와 TACACS+는 중간 장비 관리만을 위한 사용자 인증에 사용되나요, 아니면 인트라넷 도메인 접근이나 인터넷 외부 접근에도 사용되나요?

ReneMolenaar

안녕 Francesco,

RADIUS와 TACACS+는 사용자 인증과 관리 모두에 사용됩니다. 예를 들어, 무선 네트워크에서는 사용자 인증(WPA2-enterprise)에 RADIUS를 사용합니다. 이를 통해 클라이언트와 서버 인증서를 사용할 수 있으며, 사전 공유 키만 사용하는 것보다 훨씬 안전한 솔루션입니다.

네트워크 관리에는 매우 유용합니다. 네트워크의 모든 라우터, 스위치, 방화벽 등에 사용자 이름/비밀번호를 만드는 대신 모든 인증을 중앙 집중화할 수 있기 때문입니다.

이는 로컬 네트워크에서 사용되며, 인터넷에서 사용할 수 있는 유일한 경우는…

… 포럼에서 계속 읽기

thinhbk90

안녕 Rene,

TACACS+를 학습할 때 따를 수 있는 RFC 표준은 무엇인가요?

감사합니다!

37개의 추가 답글이 있습니다. 커뮤니티 포럼을 방문해 질문하거나 토론에 참여하세요.

출처: networklessons.com - AAA and 802.1X Authentication

태그: 802.1X, AAA, Security